内网设备被挖矿了

第一次遇到这种情况,事情整体经过是这样的。

缘起

之前在腾讯云上部署了一个umami服务,最近vps资源有点紧张,就将它迁移到家里的服务器上运行, 然后通过frp将其暴露到公网。

发现问题

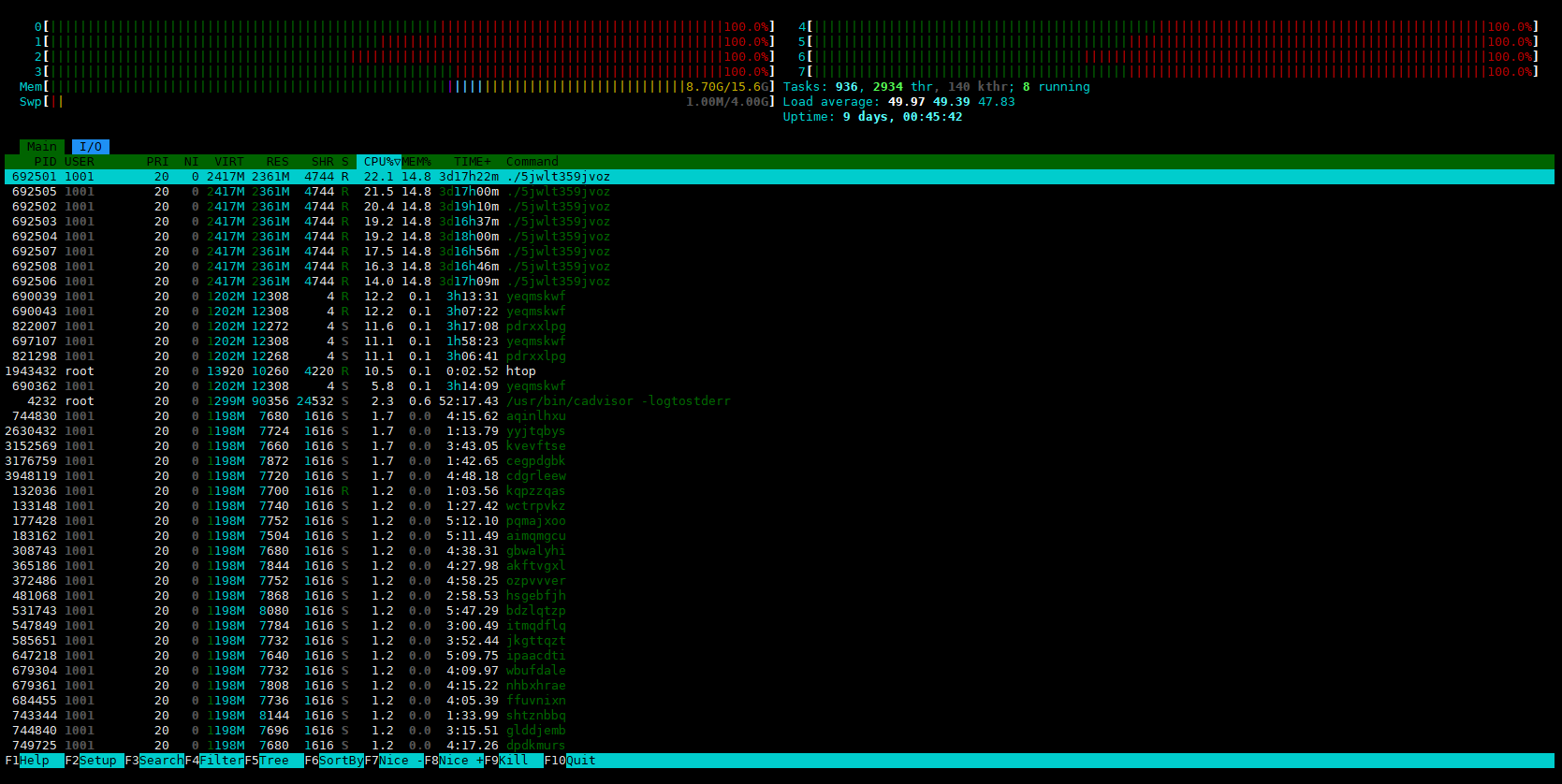

今天发现这台服务器的CPU完全打满,有大量的这种名称为随机字符串的进程在运行, 如图所示。

处理

经过排查,确认是umami服务引起的,赶紧停掉。同时为了安全起见,将frp的服务端和客户端程序也都停了。

这个是运行在pve的虚拟机上的,所以这台虚拟机也准备删掉重新安装。

总结

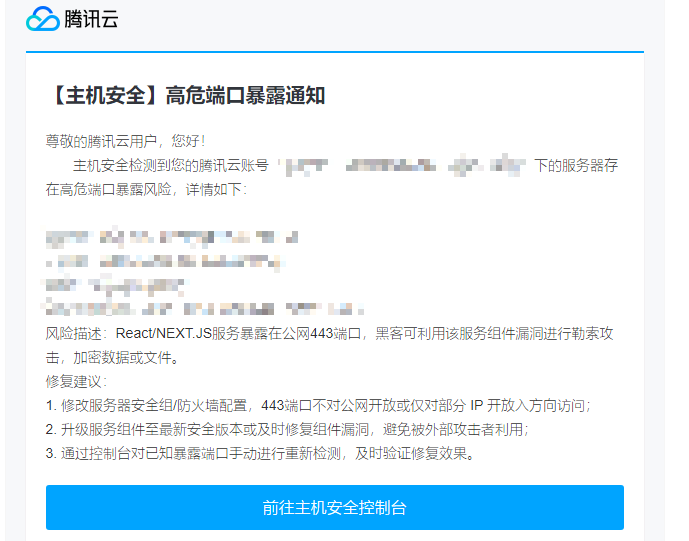

回想一下,其实腾讯云之前发过了警告,但是我没当回事,这是当时发的警告邮件内容。

查了一下资料以及AI的分析,大概率是Umami / Next.js 相关漏洞链导致的,至于为什么之前没有,可能是被云厂商拦截掉了,现在是直接扫描到了内网无任何防护的这台机器。

总结经验教训主要是以下几点:

- 内网服务轻易不要暴露到公网,如果真的需要,考虑使用更安全的方式,至少frp以后不用了

- 监控很重要,能及时发现问题

- 做好备份与隔离

- 安全邮件要引起重视,不要视而不见

评论